在網絡安全學習和滲透測試實踐中,vuinhub靶場為安全愛好者提供了豐富的實戰環境。其中,DC-5作為經典靶機之一,涉及計算機軟硬件的綜合應用,是提升技能的重要平臺。本文將深入解析DC-5實戰過程,覆蓋從信息收集到權限提升的全流程。

在DC-5實戰中,我們需要進行初步的信息收集。使用工具如Nmap對目標IP進行端口掃描,識別開放的服務。例如,可能發現80端口運行著Web服務,這通常是攻擊的入口點。通過瀏覽器訪問目標網站,可分析網頁源碼和目錄結構,尋找潛在漏洞。

針對Web服務,常見的攻擊向量包括文件包含、SQL注入或XSS漏洞。在DC-5中,可能涉及本地文件包含(LFI)漏洞,允許讀取系統文件如/etc/passwd。利用此漏洞,可以獲取敏感信息或進一步利用日志文件注入惡意代碼,實現遠程代碼執行(RCE)。

在獲取初步Shell后,需要提權至root權限。這通常涉及分析系統內核版本、查找可利用的提權漏洞,或利用錯誤配置的服務。例如,檢查SUID文件或計劃任務,尋找可寫腳本。在DC-5中,可能通過內核漏洞或服務配置缺陷,使用工具如Metasploit或自定義腳本來完成提權。

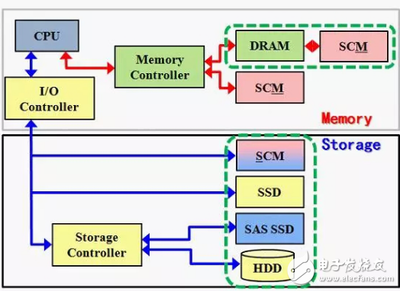

整個實戰過程強調了對計算機軟硬件的深入理解:硬件層面,涉及系統架構和資源管理;軟件層面,則包括操作系統、Web服務器和應用漏洞的利用。通過DC-5的練習,學習者可以鞏固Linux系統操作、網絡協議和滲透測試工具的使用,為現實世界安全防護打下堅實基礎。

DC-5實戰不僅提升了技術能力,還強化了安全思維。建議在合法環境中操作,并持續學習最新漏洞和防御措施,以應對不斷演變的網絡威脅。